小型网络中采用DHCP是常见的配置方法,但是也经常遇到私接小路由,非法设备接入等导致网路故障的问题。

通常采用DHCP SNOOPING相关配置来解决这个问题

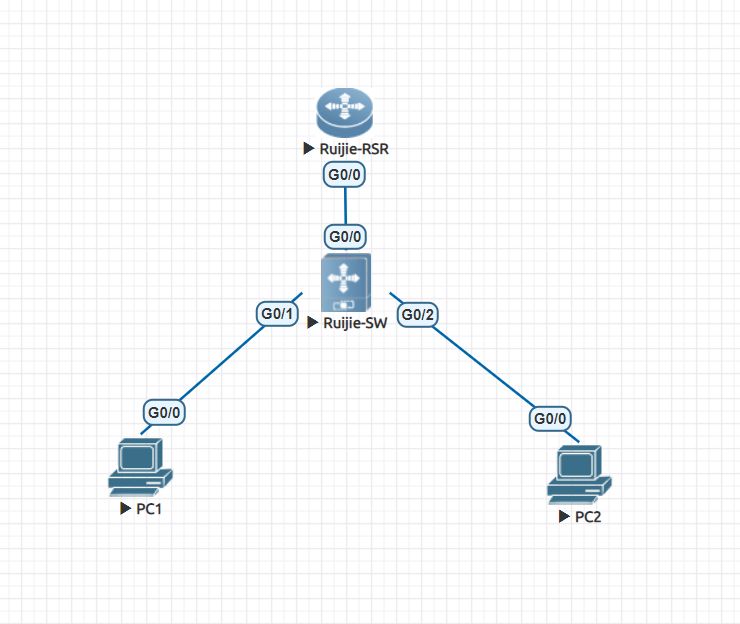

拓扑说明

RSR 出口路由器,DHCP服务器

SW 核心交换机 配置DHCP SNOOPING

PC1自动获取IP PC2手动设置IP

路由器配置

hostname RSR

service dhcp

//开启DHCP服务

ip dhcp pool v1

network 192.168.1.0 255.255.255.0

dns-server 8.8.8.8

default-router 192.168.1.1

//配置DHCP地址池

interface GigabitEthernet 0/0

no switchport

ip address 192.168.1.1 255.255.255.0

//配置内网接口地址并作为网关

PC1自动获取ip

PC2 手动设置IP 192.168.1.100/24

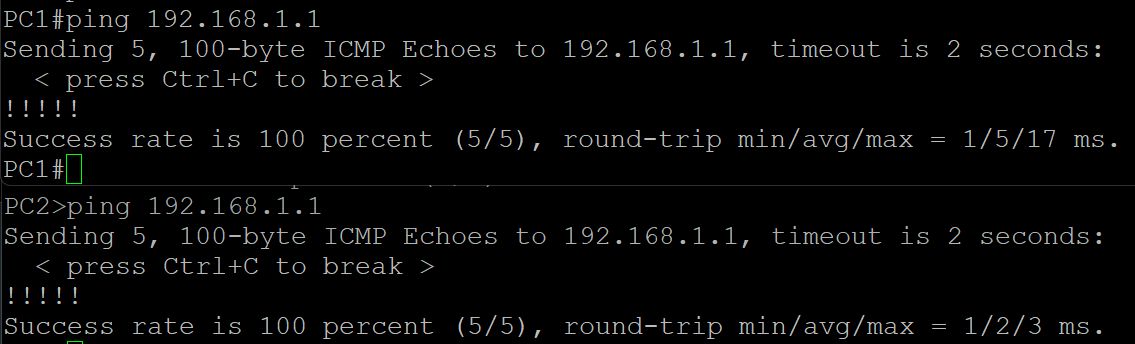

SW默认配置时 PC1PC2访问网关正常

在SW配置DHCP SNOOPING

hostname SW

ip dhcp snooping

//在交换机上开启dhcp snooping功能

ip dhcp snooping verify mac-address

//开启防止地址耗尽攻击防护,攻击者发送的DHCP报文的源MAC和Client字段中的MAC地址不匹配的情况下,DHCP请求报文会被丢弃。

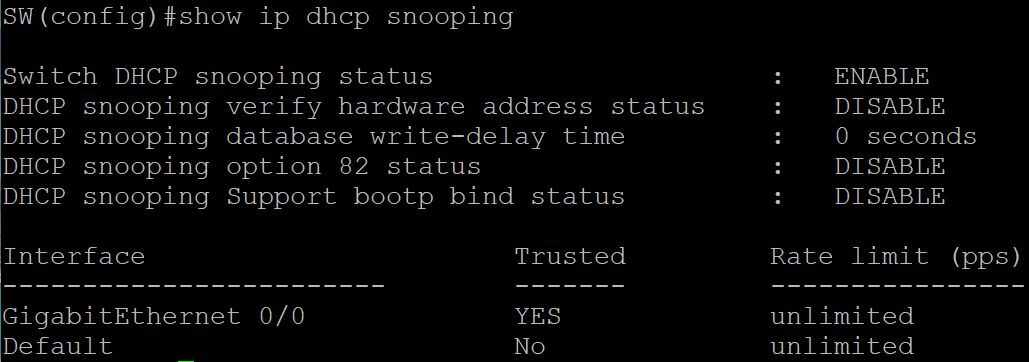

interface GigabitEthernet 0/0

ip dhcp snooping trust

//连接DHCP服务器的接口配置为可信任口,开启DHCP snooping的交换机所有接口缺省为untrust口,交换机只转发从trust口收到的DHCP响应报文(offer、ACK、NAK)

interface range gigabitEthernet 0/1-8

ip verify source port-security

//除上连口外的其他端口配置source guard功能

arp-check

//开启动态防arp欺骗功能

配置完成后测试,通过show ip dhcp snooping命令查看dhcp snooping功能开启状态,enable即开启。

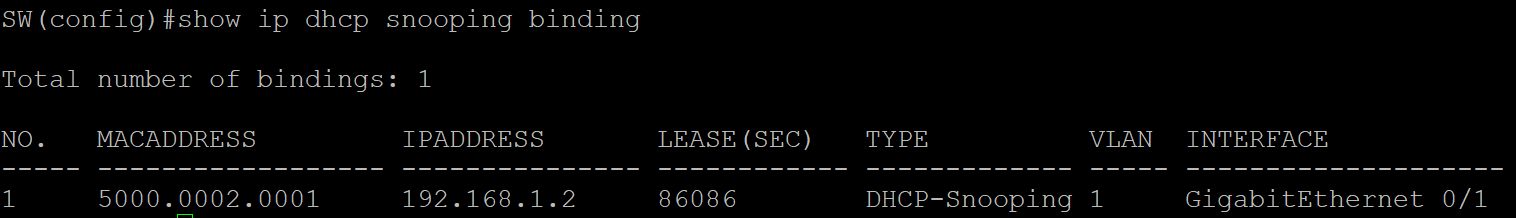

通过show ip dhcp snooping binding命令查看dhcp snooping功能所形成的表项,包括用户mac +ip +释放时间+类型+vlan id+端口

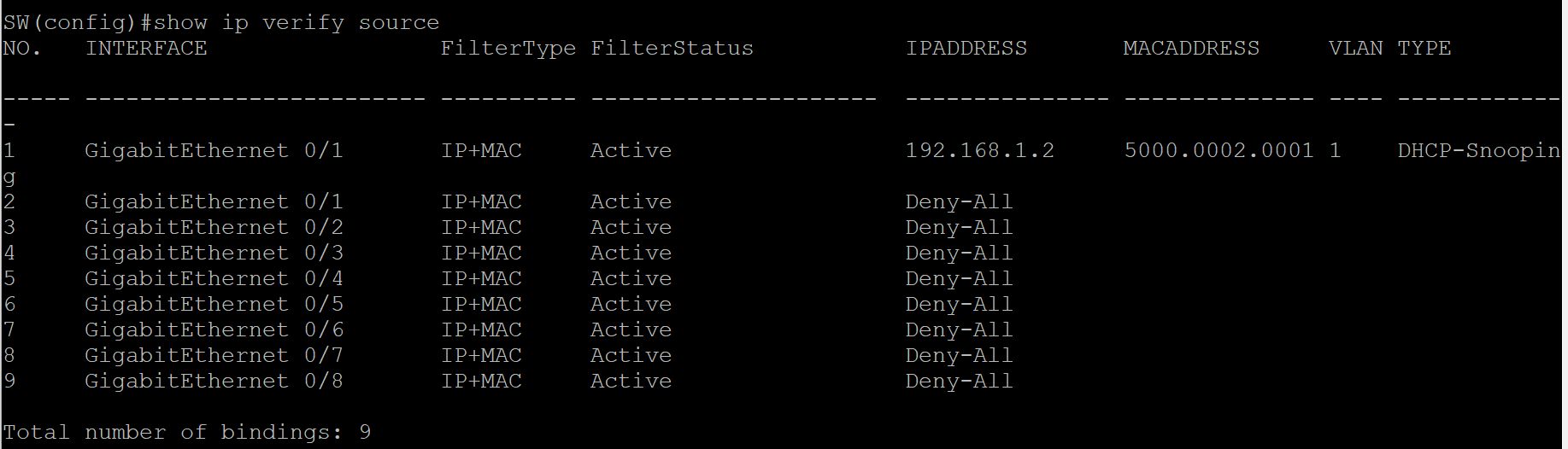

通过show ip verify source查看已绑定表项

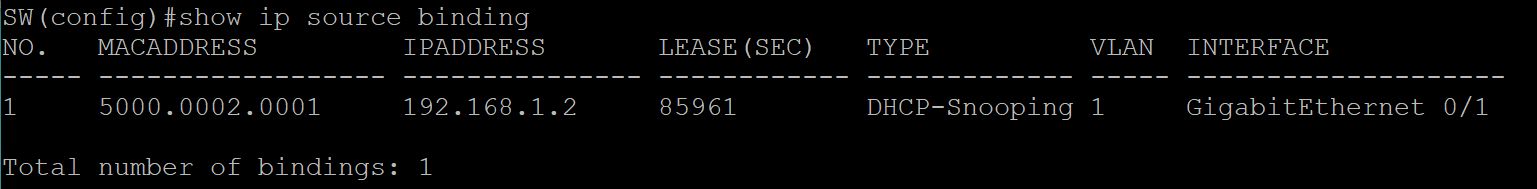

通过show ip source binding查看静态绑定表项

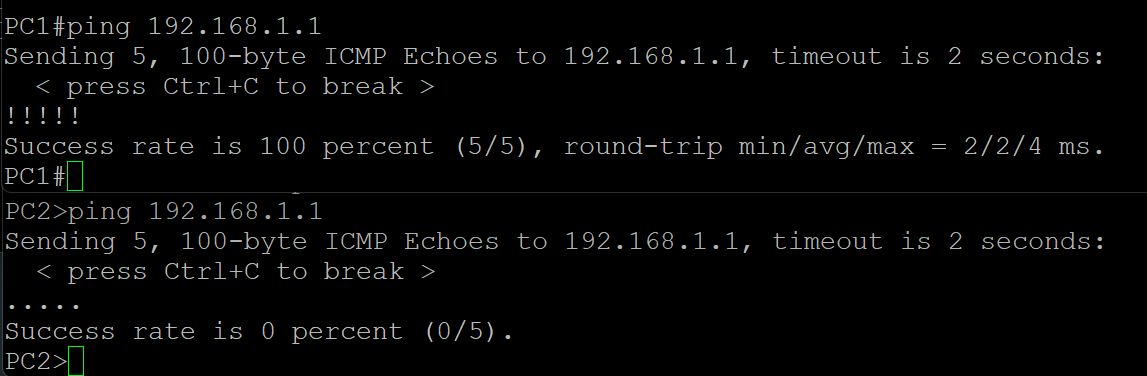

在PC上测试,可以看到PC1可以正常访问网关,PC2则不能。