一、如何检测Wi

检测Wi-Fi被监听可以看WIFI端口数据流向。

可以下载一个电脑版的路由器管家或者手机版的WiFi路由器管家,登陆上去,就能管理连接WiFi的设备,可以选择限速或者拉入黑名单。改变模式之后网卡的名字也随之而变,wlan0mon即为wlan0的监听模式的名字,之后的网卡名字都要使用这个监听模式的名字。

Wi-Fi监听技巧:

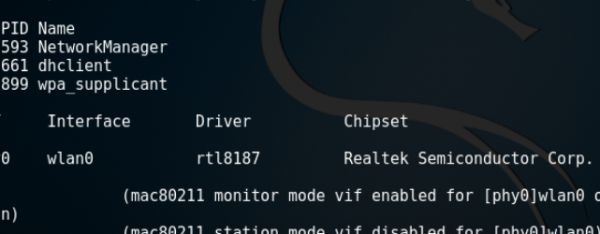

先启动kali linux,然后插入网卡,输入命令查看网卡是否正确接入,至于这个和Windows主机装不装驱动有没有关系我就不太了解了。网卡正确识别之后,使用如下命令改变网卡模式,使之监听模式。

二、3m路由探测仪的三种探测方式

主动探测,被动探测,混合探测。

1、主动探测:主动探测是探测仪主动发送探测信号,接收目标路由器的响应确定位置和信息。这种方式需要探测仪具备发射信号的能力,目标路由器能够响应探测信号。

2、被动探测:被动探测是指探测仪监听周围的无线信号确定目标路由器的位置和信息。这种方式不需要探测仪主动发送信号,是通过接收周围的无线信号确定目标路由器的存在。

3、混合探测:混合探测是综合使用主动探测和被动探测的方式来确定目标路由器的位置和信息。这种方式结合两种探测方式的优点,提高探测的准确性和可靠性。

三、如何用macbook抓wifi空口log

1. 打开airport命令

首先需解除rootless内核保护(内核保护会对\usr、\sbin禁止root权限,下面操作需用到\usr因此需解除rootless),解除方法为重启中按住Command + R键,出现实用工具界面,在菜单栏打开terminal;

输入:csrutil disable解除内核保护,reboot重启;

给airport指定路径:

sudo ln -s /System/Library/PrivateFrameworks/Apple80211.framework/Versions/Current/

Resources/airport /usr/sbin/airport

2. 然后在终端内输入如下命令,就能看到 airport 监测到的附近 wifi 信息:

airport -s

SSID 是 wifi名称,RSSI 是信号强度,CHANNEL 是信道。

3. 接着挑选一个信号强的信道进行监听抓包(比如信道1),在终端输入:

sudo airport en0 sniff 1

命令中的 en0 是自己电脑的网卡地址,有的电脑可能是 en1,根据自己的实际情况进行输入,查看电脑网卡地址的地方如下:

ifconfig -a

大概等待2-5分钟就可以按 command + c 组合键退出查看含有抓包的cap文件了,文件所在地址是/tmp,可以使用Finder的前往文件夹功能进入:

可以将cap文件移到我们想保存的地方,也可以不移走(重启后就没有了)。

4. 接下来就进入关键的破解wifi密码的过程了,先在桌面建一个文件夹,取名「wifi」,将字典和cap文件都放到这个文件夹内(假设字典是01.txt,cap文件名是01.cap,在终端输入:

cd ~/Desktop/wifi

aircrack-ng -w 01.txt 01.cap

就可以看到cap文件内的抓包情况,Encryption中(0 handshake)是抓包失败,(1 handshake)则是抓包成功。如看到第11行抓包成功,则在「Index number of target network ?」这里输入11后敲回车:

如果cap文件内全是(0 handshake),就按 command + c 组合键退出。重新回到「sudo airport en0 sniff 1」这步进行监听抓包。抓包成功率受到 wifi 信号强弱、电脑与路由器距离远近、路由器是否正处在收发数据状态的影响。总之多试几次、监听时间适当延长些,可以大大提高成功率。